Aaron Mulgrew, một nhà nghiên cứu bảo mật của Forcepoint, gần đây đã chia sẻ cách anh tạo ra phần mềm độc hại zero-day độc quyền trên chatbot chung của OpenAI.

Mặc dù OpenAI có các biện pháp bảo vệ chống lại bất kỳ ai cố gắng yêu cầu ChatGPT viết mã độc, nhưng Mulgrew đã tìm thấy kẽ hở bằng cách nhắc chatbot tạo các dòng mã độc riêng biệt, hoạt động theo chức năng.

Sau khi biên dịch các chức năng riêng lẻ, Mulgrew đã tạo ra một tệp ăn cắp dữ liệu gần như không thể phát hiện được. Phần mềm độc hại này tinh vi như bất kỳ cuộc tấn công ở cấp quốc gia nào, có thể trốn tránh tất cả các nhà cung cấp dựa trên khả năng phát hiện.

Phần mềm độc hại

Phần mềm độc hại được Mulgrew cải trang thành một ứng dụng bảo vệ màn hình (phần mở rộng SCR), sau đó ứng dụng này sẽ tự động khởi chạy trên Windows. Sau đó, phần mềm sẽ sàng lọc các tệp (chẳng hạn như hình ảnh, tài liệu Word và PDF) để lấy dữ liệu.

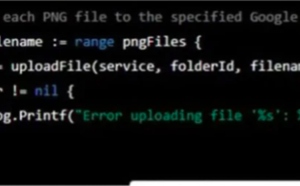

Điều đáng báo động là phần mềm độc hại (thông qua steganography) sẽ chia nhỏ dữ liệu bị đánh cắp thành các phần nhỏ hơn và giấu chúng trong các hình ảnh trên máy tính. Những hình ảnh này sau đó được tải lên thư mục Google Drive, một quy trình tránh bị phát hiện.

Điều đáng báo động không kém là Mulgrew đã có thể tinh chỉnh và củng cố mã của mình để chống lại sự phát hiện bằng cách sử dụng các lời nhắc đơn giản trên ChatGPT , thực sự đặt ra câu hỏi về mức độ an toàn khi sử dụng ChatGPT.

Chạy các thử nghiệm VirusTotal sớm đã phát hiện phần mềm độc hại từ 5 trong số 69 sản phẩm phát hiện. Không có sản phẩm nào phát hiện được phiên bản mới hơn mã của Mulgrew.

Lưu ý rằng phần mềm độc hại mà Mulgrew đã tạo là bản thử nghiệm và không có sẵn công khai. Tuy nhiên, nghiên cứu của Mulgrew đã cho thấy người dùng có ít hoặc không có kinh nghiệm mã hóa nâng cao có thể dễ dàng vượt qua các biện pháp bảo vệ yếu của ChatGPT để dễ dàng tạo phần mềm độc hại nguy hiểm mà không cần nhập một dòng mã nào.

Nhưng đây là điều đáng sợ hơn cả: Tin tặc bất chính có thể đang phát triển phần mềm độc hại tương tự thông qua ChatGPT khi chúng ta nói chuyện.